Las fotos de los teléfonos inteligentes están geoetiquetadas incluso cuando el usuario no está enterado. Los usuarios de teléfonos inteligentes pueden ajustar su configuración de privacidad para limitar quién puede ver sus ubicaciones geoetiquetadas. (Crédito de la foto: US Army Graphic)

Nuestros teléfonos móviles pueden revela mucho sobre nosotros: donde vivimos y trabajamos; quiénes son nuestra familia, amigos y conocidos; cómo (e incluso qué) nos comunicamos con ellos; y nuestros hábitos personales. Con toda la información almacenada en ellos, no es sorprendente que los usuarios de dispositivos móviles tomen medidas para proteger su privacidad, como usando PIN o códigos de acceso para desbloquear sus teléfonos

La investigación que estamos haciendo nosotros y nuestros colegas identifica y explora una amenaza significativa que la mayoría de la gente pierde: Más del 70 por ciento of las aplicaciones de teléfonos inteligentes informan datos personales a empresas de seguimiento de terceros como Google Analytics, Facebook Graph API o Crashlytics.

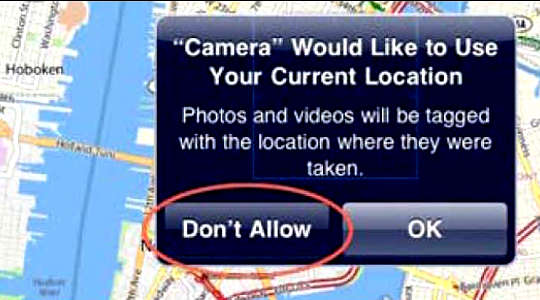

Cuando las personas instalan una nueva aplicación de Android o iOS, solicita el permiso del usuario antes de acceder a la información personal. En general, esto es positivo. Y parte de la información que están recopilando estas aplicaciones es necesaria para que funcionen correctamente: una aplicación de mapas no sería tan útil si no pudiera usar los datos de GPS para obtener una ubicación.

Pero una vez que una aplicación tiene permiso para recopilar esa información, puede compartir sus datos con cualquier persona que el desarrollador de la aplicación desee, permitiendo que las compañías de terceros realicen un seguimiento de dónde se encuentra, qué tan rápido se está moviendo y qué está haciendo.

La ayuda y el peligro de las bibliotecas de códigos

Una aplicación no solo recopila datos para usar en el teléfono. Las aplicaciones de asignación, por ejemplo, envían su ubicación a un servidor ejecutado por el desarrollador de la aplicación para calcular las direcciones desde donde se encuentra al destino deseado.

La aplicación también puede enviar datos a otra parte. Al igual que con los sitios web, muchas aplicaciones móviles se escriben combinando varias funciones, precodificadas por otros desarrolladores y compañías, en lo que se denominan bibliotecas de terceros. Estas bibliotecas ayudan a los desarrolladores rastrea el compromiso del usuario, conectarse con las redes sociales y ganar dinero mostrando anuncios y otras características, sin tener que escribirlas desde cero.

Sin embargo, además de su valiosa ayuda, la mayoría de las bibliotecas también recopilan datos confidenciales y los envían a sus servidores en línea, o a otra empresa en general. Los autores exitosos de la biblioteca pueden desarrollar perfiles digitales detallados de los usuarios. Por ejemplo, una persona puede dar permiso a una aplicación para conocer su ubicación, y otra aplicación acceder a sus contactos. Estos son inicialmente permisos separados, uno para cada aplicación. Pero si ambas aplicaciones utilizan la misma biblioteca de terceros y comparten diferentes piezas de información, el desarrollador de la biblioteca podría vincular las piezas.

Los usuarios nunca lo sabrán, porque las aplicaciones no están obligadas a decirles a los usuarios qué bibliotecas de software usan. Y solo muy pocas aplicaciones hacen públicas sus políticas sobre la privacidad del usuario; si lo hacen, generalmente es en documentos legales largos una persona normal no leerá, mucho menos entenderá.

Desarrollando Lumen

Nuestra investigación busca revelar la cantidad de datos que se pueden recopilar sin conocimiento de los usuarios, y para dar a los usuarios un mayor control sobre sus datos. Para obtener una imagen de lo que los datos se están recopilando y transmitiendo desde los teléfonos inteligentes de las personas, desarrollamos una aplicación gratuita para Android, llamada Lumen Privacy Monitor. Analiza las aplicaciones de tráfico enviadas, para informar qué aplicaciones y servicios en línea obtienen activamente datos personales.

Debido a que Lumen se trata de transparencia, un usuario de teléfono puede ver la información que las aplicaciones instaladas recopilan en tiempo real y con quién comparten estos datos. Tratamos de mostrar los detalles del comportamiento oculto de las aplicaciones de una manera fácil de entender. También se trata de investigación, por lo que les preguntamos a los usuarios si nos permitirán recopilar algunos datos sobre lo que Lumen observa que están haciendo sus aplicaciones, pero eso no incluye ningún dato personal o confidencial. Este acceso único a los datos nos permite estudiar cómo las aplicaciones móviles recopilan datos personales de los usuarios y con quienes comparten datos a una escala sin precedentes.

En particular, Lumen realiza un seguimiento de qué aplicaciones se ejecutan en los dispositivos de los usuarios, si envían datos sensibles a la privacidad, a qué sitios web envían datos, el protocolo de red que usan y qué tipo de información personal es cada aplicación envía a cada sitio. Lumen analiza el tráfico de aplicaciones localmente en el dispositivo y anonimiza estos datos antes de enviárnoslos para su estudio: si Google Maps registra la ubicación de un usuario de GPS y envía esa dirección específica a maps.google.com, Lumen nos dice: "Google Maps obtuvo una Ubicación del GPS y lo envió a maps.google.com "- no donde realmente está esa persona.

Los rastreadores están en todas partes

Más que las personas de 1,600 que usaron Lumen desde octubre, 2015 nos permitió analizar más que las aplicaciones de 5,000. Descubrimos que los sitios de Internet de 598 probablemente rastrean a los usuarios con fines publicitarios, incluidos servicios de redes sociales como Facebook, grandes empresas de Internet como Google y Yahoo, y compañías de marketing en línea bajo el paraguas de proveedores de servicios de internet como Verizon Wireless.

Nos encontramos que más del porcentaje de 70 de las aplicaciones que estudiamos conectado a al menos un rastreador, y 15 por ciento de ellos conectados a cinco o más rastreadores. Uno de cada cuatro rastreadores cosechó al menos un identificador de dispositivo único, como el número de teléfono o su número IMEI de dígitos 15 único específico del dispositivo. Los identificadores únicos son cruciales para los servicios de seguimiento en línea porque pueden conectar diferentes tipos de datos personales proporcionados por diferentes aplicaciones a una sola persona o dispositivo. La mayoría de los usuarios, incluso los conocedores de la privacidad, desconocen esas prácticas ocultas.

Algo más que un problema móvil

El seguimiento de usuarios en sus dispositivos móviles es solo parte de un problema mayor. Más de la mitad de los rastreadores de aplicaciones que identificamos también rastrean a los usuarios a través de sitios web. Gracias a esta técnica, llamada seguimiento "en varios dispositivos", estos servicios pueden crear un perfil mucho más completo de su persona en línea.

Y los sitios de seguimiento individuales no son necesariamente independientes de los demás. Algunos de ellos son propiedad de la misma entidad corporativa, y otros podrían ser absorbidos en futuras fusiones. Por ejemplo, Alphabet, la empresa matriz de Google, posee varios de los dominios de seguimiento que estudiamos, incluido Google Analytics, DoubleClick o AdMob, y a través de ellos recopila datos de más del porcentaje 48 de las aplicaciones que estudiamos.

Las identidades en línea de los usuarios no están protegidas por las leyes de su país de origen. Encontramos que los datos se envían a través de las fronteras nacionales, a menudo terminando en países con leyes de privacidad cuestionables. Más del 60 porcentaje de conexiones a sitios de rastreo se realizan a servidores en los EE. UU., El Reino Unido, Francia, Singapur, China y Corea del Sur: seis países que han implementado tecnologías de vigilancia masiva. Las agencias gubernamentales en esos lugares podrían tener acceso a estos datos, incluso si los usuarios están en países con leyes de privacidad más fuertes como Alemania, Suiza o España.

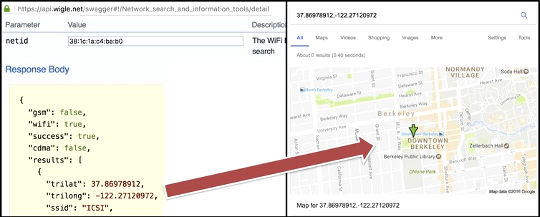

Conectar la dirección MAC de un dispositivo a una dirección física (que pertenece a ICSI) usando Wigle. ICSI, CC BY-ND

Aún más inquietante, hemos observado rastreadores en aplicaciones dirigidas a niños. Al probar las aplicaciones 111 para niños en nuestro laboratorio, observamos que 11 de ellas filtraba un identificador único, el dirección MAC, del enrutador Wi-Fi al que estaba conectado. Este es un problema, porque es fácil buscar en línea para ubicaciones físicas asociadas con direcciones MAC particulares. La recopilación de información privada sobre los niños, incluida su ubicación, cuentas y otros identificadores únicos, puede violar la Comisión Federal de Comercio. reglas que protegen la privacidad de los niños.

Solo una pequeña mirada

Aunque nuestros datos incluyen muchas de las aplicaciones de Android más populares, se trata de una pequeña muestra de usuarios y aplicaciones, y por lo tanto es probable que haya un pequeño conjunto de todos los rastreadores posibles. Nuestros hallazgos pueden estar simplemente arañando la superficie de lo que probablemente sea un problema mucho más amplio que se extiende a través de jurisdicciones, dispositivos y plataformas reguladoras.

Es difícil saber lo que los usuarios pueden hacer al respecto. El bloqueo de la información confidencial que sale del teléfono puede afectar el rendimiento de la aplicación o la experiencia del usuario: una aplicación puede negarse a funcionar si no puede cargar anuncios. De hecho, bloquear anuncios perjudica a los desarrolladores de aplicaciones al negarles una fuente de ingresos para respaldar su trabajo en aplicaciones, que generalmente son gratuitas para los usuarios.

Si las personas estuvieran más dispuestas a pagarle a los desarrolladores por las aplicaciones, eso podría ayudar, aunque no es una solución completa. Descubrimos que, si bien las aplicaciones de pago tienden a contactar menos sitios de seguimiento, aún hacen un seguimiento de los usuarios y se conectan con servicios de seguimiento de terceros.

![]() Transparencia, educación y sólidos marcos regulatorios son la clave. Los usuarios necesitan saber qué información sobre ellos se recopila, quién la utiliza y para qué se está utilizando. Solo entonces, como sociedad, podemos decidir qué protecciones de privacidad son apropiadas y ponerlas en práctica. Nuestros hallazgos, y los de muchos otros investigadores, pueden ayudar a cambiar las tornas y hacer un seguimiento de los rastreadores.

Transparencia, educación y sólidos marcos regulatorios son la clave. Los usuarios necesitan saber qué información sobre ellos se recopila, quién la utiliza y para qué se está utilizando. Solo entonces, como sociedad, podemos decidir qué protecciones de privacidad son apropiadas y ponerlas en práctica. Nuestros hallazgos, y los de muchos otros investigadores, pueden ayudar a cambiar las tornas y hacer un seguimiento de los rastreadores.

Acerca de los Autores

Narseo Vallina-Rodriguez, Profesor Asistente de Investigación, Instituto IMDEA Networks, Madrid, España; Investigador Científico, Redes y Seguridad, Instituto Internacional de Ciencias de la Computación con sede en, Universidad de California, Berkeley y Srikanth Sundaresan, Investigador en Ciencias de la Computación, La Universidad de Princeton

Este artículo se publicó originalmente el La conversación. Leer el articulo original.

Libros relacionados:

at InnerSelf Market y Amazon