La aparente recurrencia de fallas de inteligencia en Francia y en otros lugares ha sido largamente debatida por expertos en seguridad, y en última instancia plantea la pregunta: ¿qué se puede esperar de los servicios de inteligencia?

La aparente recurrencia de fallas de inteligencia en Francia y en otros lugares ha sido largamente debatida por expertos en seguridad, y en última instancia plantea la pregunta: ¿qué se puede esperar de los servicios de inteligencia?

- By George Lakey

Uno de mis cursos más populares en Swarthmore College se centró en el desafío de cómo defenderse contra el terrorismo de forma no violenta. Los eventos que ahora se desarrollan en Francia hacen que nuestro curso sea más relevante que nunca. De hecho, la "guerra contra el terror" post-9 / 11 internacional se ha visto acompañada de un aumento real de las amenazas de terror en casi todas partes.

Uno de mis cursos más populares en Swarthmore College se centró en el desafío de cómo defenderse contra el terrorismo de forma no violenta. Los eventos que ahora se desarrollan en Francia hacen que nuestro curso sea más relevante que nunca. De hecho, la "guerra contra el terror" post-9 / 11 internacional se ha visto acompañada de un aumento real de las amenazas de terror en casi todas partes.

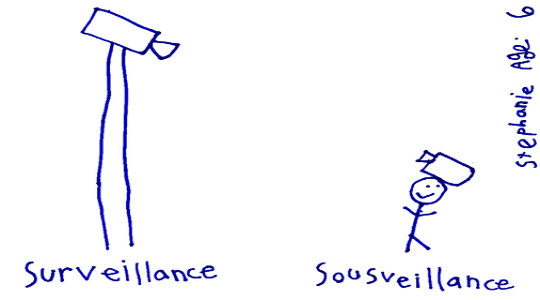

En este momento, es probable que haya muchos ojos puestos en ti. Si está leyendo este artículo en un lugar público, una cámara de vigilancia podría capturar sus acciones e incluso verlo ingresar su información de inicio de sesión y contraseña. Baste decir que ser observado es parte de la vida hoy.

En este momento, es probable que haya muchos ojos puestos en ti. Si está leyendo este artículo en un lugar público, una cámara de vigilancia podría capturar sus acciones e incluso verlo ingresar su información de inicio de sesión y contraseña. Baste decir que ser observado es parte de la vida hoy.

reciente disculpa de Facebook para su año en función de revisión, que había exhibido a una las imágenes de duelo padre de su hija muerta, pone de relieve una vez más la relación complicada entre el gigante de las redes sociales y los datos de sus usuarios.

- By Robert Reich

Hemos progresado este año - el aumento del salario mínimo en el de los estados y las ciudades docenas, proporcionando los mismos derechos de matrimonio en la mayoría de los estados, lo que limita las emisiones de carbono. Pero hay mucho más que hacer.

En un mundo post-Snowden, el anonimato es lo que la gente quiere en línea. Las aplicaciones para teléfonos inteligentes que ofrecen mensajes anónimos están apareciendo en todas partes: Secret, Whisper y ahora Yik Yak. Las últimas incorporaciones a la tecnología de protección de la privacidad afirman proporcionar plataformas anónimas de confesión, expresión y discusión basadas en la ubicación.

Un artista pruebas si los neoyorquinos regalará el apellido de soltera o parte de su número de la Seguridad Social para una galleta hecha en casa de su madre.

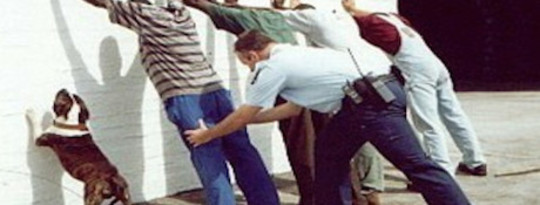

Las luchas municipales por la vigilancia masiva adquieren mayor importancia. A medida que se vuelve cada vez más claro que estas agencias tienen un derroche de fondos, como descubrió un informe bipartidista de 2012 sobre los centros de fusión, las comunidades deben decidir si defender sus libertades civiles cuando los funcionarios electos ya no pueden abogar por ellas.

Recientemente, los documentos revelados por ProPublica, The New York Times y The Guardian mostraron que la NSA y su contraparte británica, GCHQ, no solo son capaces de acceder a sus metadatos sino también de capturar la información enviada por las aplicaciones en su teléfono inteligente.

Desde las primeras divulgaciones basadas en documentos proporcionados por el ex contratista de la NSA Edward Snowden, Obama ha ofrecido sus propias defensas de los programas. Pero no todas las afirmaciones del presidente han resistido el escrutinio. Estas son algunas de las afirmaciones engañosas que ha hecho.

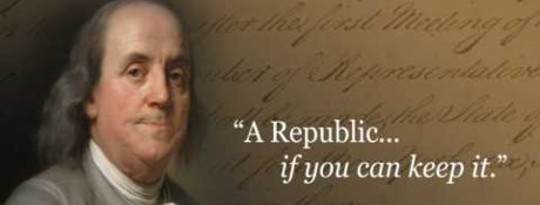

Lo curioso de un sistema democrático es que contiene las semillas de su propia destrucción. La libertad no es algo garantizado por cualquier pergamino o promesa. Se gana por cada generación que debe proteger celosamente de las amenazas, no sólo desde fuera, sino desde dentro de una nación.

Poco después del primer informe sobre los documentos filtrados sobre PRISM de Ed Snowden, la gente de Datacoup compiló el muy divertido sitio web GETPRSM, que se parece mucho al anuncio de una nueva red social, pero (la broma es) es realmente la NSA recogiendo todos nuestros datos y hacer las conexiones. Es bastante gracioso. Excepto, por supuesto, cuando descubres que es real.

Tres meses y medio después de que el investigador de la Agencia de Seguridad Nacional, Edward Snowden, hiciera pública las masivas operaciones de espionaje del gobierno estadounidense en el país y en el extranjero, pasamos la hora con Alan Rusbridger, editor en jefe de The Guardian, el periódico británico que primero informó sobre los documentos filtrados de Snowden.

Es no está claro cuánta información sobre las conversaciones de la gente común ha reunido la Agencia Nacional de Seguridad. Pero sí sabemos que hay un floreciente mercado público para datos sobre estadounidenses individuales, especialmente datos sobre las cosas que compramos y podríamos quieres comprar.

- By Amy Goodman

Una nueva exposición basada en las filtraciones de Edward Snowden ha revelado que la Agencia de Seguridad Nacional ha desarrollado métodos para descifrar el cifrado en línea utilizado para proteger los correos electrónicos, la banca y los registros médicos. "El cifrado es realmente el sistema que permite que Internet funcione como un importante instrumento comercial en todo el mundo.

A los alemanes les gusta publicar fotos de bebés, fotos de fiestas y comentarios ingeniosos en Facebook como cualquier otra persona. Simplemente no quieren ser atrapados haciéndolo. Muchos de nosotros usamos nombres falsos para sus perfiles de 2013, juegos de palabras tontos, personajes de películas o anagramas y "remezclas" de sus nombres reales. (Sí, tengo uno. No, no te estoy diciendo el nombre).

La indignación por la recopilación de datos masiva y extensa de la NSA es diferente en la comunidad blanca que en la comunidad negra, pero ¿por qué? Chris Hayes habla con James Peterson, colaborador de MSNBC y David Sirota, columnista de Salon.com

Dan Rather, presentador y editor de "Dan Rather Reports" en AXS-TV, habla con Rachel Maddow sobre cómo el abuso de poder y la torpeza general de la NSA socavan la credibilidad de los Estados Unidos y cuestiona cómo la "guerra contra el terror" "se está llevando a cabo casi 12 años después de 9 / 11.

- By Compilación

Parece que cada día trae una nueva revelación sobre el alcance de los programas de vigilancia masiva sin autorización secreta de la NSA. Y a medida que aprendemos más, la imagen se vuelve cada vez más alarmante. El juez en jefe del Tribunal de Vigilancia de Inteligencia Extranjera dijo que el tribunal carece de las herramientas para verificar independientemente la frecuencia con que la vigilancia del gobierno infringe las reglas del tribunal.

El presidente parecía no estar al tanto del artículo publicado por The Guardian apenas 3 horas antes de la conferencia de prensa, ya que sus manejadores permitieron que el presidente apareciera falto de sentido o fuera de contacto. En este artículo The Guardian reveló que la NSA tenía al menos una "puerta trasera" virtual, si no real, en sus propios sistemas que les permitía eludir incluso el espíritu y las restricciones de la Corte FISA.

- By Amy Goodman

Lavabit, un servicio de correo electrónico cifrado que se cree que fue utilizado por el infiltrador de la Agencia de Seguridad Nacional, Edward Snowden, se ha cerrado abruptamente. La medida se produjo en medio de una pelea legal que parecía involucrar intentos del gobierno de Estados Unidos para ganar acceso a la información del cliente.

Exigirá "desacuerdo coordinado" entre individuos, grupos de defensa y, sí, empresas de tecnología. Las personas inteligentes como Ron Wyden (D-Oregon) advierten que nuestra inacción abre la puerta para que esa vigilancia se convierta en una parte irreversible y lamentable de nuestra sociedad, pero la dura realidad es que los ciudadanos deben reunir una increíble voluntad para exigir o promulgar la privacidad que tanto necesitan. protecciones

¿Qué información recopila la NSA y cómo? No conocemos todos los diferentes tipos de información que recopila la NSA, pero se han revelado varios programas secretos de recolección: