Imagine que se despertó para descubrir un ciberataque masivo en su país. Toda la información del gobierno ha sido destruida, eliminando registros de salud, certificados de nacimiento, registros de atención social y mucho más. El sistema de transporte no funciona, los semáforos están en blanco, la inmigración está en caos y todos los registros impositivos han desaparecido. Internet se ha reducido a un mensaje de error y la vida diaria tal como la conoce se ha detenido.

Esto puede sonar fantasioso, pero no estés tan seguro. Cuando los países se declaran la guerra unos a otros en el futuro, este tipo de desastre podría ser la oportunidad que el enemigo está buscando. Internet nos ha traído muchas cosas buenas pero nos ha hecho más vulnerables. Protegerse contra tal violencia futurista es uno de los desafíos clave del siglo 21.

Los estrategas saben que la parte más frágil de la infraestructura de Internet es el suministro de energía. El punto de partida en una ciberguerra seria puede ser desconectar las centrales eléctricas que alimentan los centros de datos involucrados con los elementos básicos de enrutamiento de la red.

Los generadores de respaldo y las fuentes de alimentación ininterrumpida pueden ofrecer protección, pero no siempre funcionan y pueden ser pirateados. En cualquier caso, la energía de respaldo generalmente está diseñada para apagarse después de unas horas. Ese es tiempo suficiente para corregir una falla normal, pero los ataques cibernéticos pueden requerir respaldo durante días o incluso semanas.

William Cohen, el ex secretario de defensa de EE. UU. recientemente predicho una interrupción tan importante causaría daños económicos a gran escala y disturbios civiles en todo el país. En una situación de guerra, esto podría ser suficiente para provocar la derrota. Janet Napolitano, ex secretaria del Departamento de Seguridad Nacional de EE. UU., cree el sistema estadounidense no está suficientemente protegido para evitar esto.

Negación de servicio

Un ataque a la red nacional podría involucrar lo que se llama ataque distribuido de denegación de servicio (DDoS). Estos usan varias computadoras para inundar un sistema con información de muchas fuentes al mismo tiempo. Esto podría facilitar a los hackers la neutralización de la energía de respaldo y el disparo del sistema.

Los ataques DDoS también son una gran amenaza por derecho propio. Podrían sobrecargar las principales puertas de enlace de red de un país y causar interrupciones importantes. Tales ataques son comunes contra el sector privado, en particular las compañías financieras. Akamai Technologies, que controla 30% del tráfico de Internet, dijo recientemente este es el tipo de ataque más preocupante y cada vez más sofisticado.

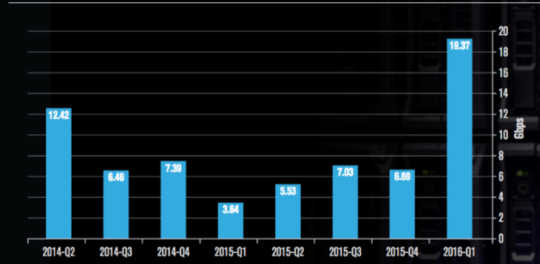

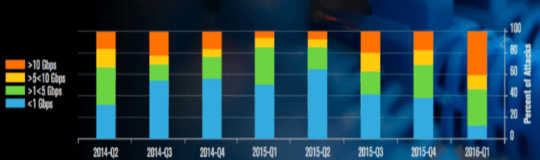

Recientemente, Akamai monitoreó un ataque sostenido contra un medio de comunicación de gigabits 363 por segundo (Gbps), una escala que pocas empresas, y mucho menos una nación, podrían enfrentar por mucho tiempo. Especialista en redes Verisign informes un sorprendente aumento de 111% en ataques DDoS por año, casi la mitad de ellos en escala 10 Gbps, mucho más poderosos que anteriormente. los fuentes principales son Vietnam, Brasil y Colombia.

Cantidad de ataques

Cantidad de ataques

Escala de ataques

Escala de ataques

La mayoría de los ataques DDoS inundan una red interna con tráfico mediante el Servidores DNS y NTP que proporcionan la mayoría de los servicios principales dentro de la red. Sin DNS, Internet no funcionaría, pero es débil desde el punto de vista de la seguridad. Los especialistas han estado tratando de encontrar una solución, pero crear seguridad en estos servidores para reconocer los ataques DDoS parece significar rediseñar todo el Internet.

Como reaccionar

Si la red de un país fuera derribada por un ataque por un período de tiempo prolongado, el caos resultante sería potencialmente suficiente para ganar una guerra abierta. Si, en cambio, su infraestructura en línea se vio sustancialmente comprometida por un ataque DDoS, la respuesta probablemente sería la siguiente:

Primera fase: adquisición de la red: el centro de operaciones de seguridad del país necesitaría tomar el control del tráfico de internet para evitar que sus ciudadanos colapsen la infraestructura interna. Nosotros posiblemente vio esto en el fallido golpe turco hace unas semanas, donde YouTube y las redes sociales se desconectaron por completo dentro del país.

Fase dos: análisis del ataque: los analistas de seguridad tratarían de encontrar la forma de lidiar con el ataque sin afectar el funcionamiento interno de la red.

Fase tres: observación y control a gran escala: las autoridades se enfrentarían a innumerables alertas sobre fallas y problemas del sistema. El desafío sería asegurar que solo las alertas clave lleguen a los analistas que intentan superar los problemas antes de que la infraestructura se derrumbe. Un enfoque clave sería asegurar que los sistemas militares, de transporte, energía, salud y de aplicación de la ley recibieran la más alta prioridad, junto con los sistemas financieros.

Fase cuatro: observación y control fino: en esta etapa habría algo de estabilidad y la atención podría volverse hacia alertas menores pero importantes con respecto a intereses financieros y comerciales.

Fase cinco: afrontamiento y restauración: esto se trataría de restablecer la normalidad y tratar de recuperar los sistemas dañados. El desafío sería llegar a esta fase lo más rápido posible con el daño menos sostenido.

Situación actual

Si incluso a los que manejan la seguridad de los EE. UU. Le preocupa su red, lo mismo puede ocurrir con la mayoría de los países. Sospecho que muchos países no están bien preparados para hacer frente a DDoS sostenidos, especialmente teniendo en cuenta las debilidades fundamentales en los servidores DNS. Los países pequeños están especialmente en riesgo porque a menudo dependen de la infraestructura que llega a un punto central en un país más grande cercano.

El Reino Unido, debería decirse, probablemente esté mejor ubicado que algunos países para sobrevivir a la guerra cibernética. Goza de una red independiente y GCHQ y la Agencia Nacional contra el Crimen han ayudado a alentar a algunos de los mejores centros de operaciones de seguridad del sector privado en el mundo. Muchos países probablemente podrían aprender mucho de ello. Estonia, cuya infraestructura estuvo inhabilitada durante varios días en 2007 siguiendo un ciberataque, ahora es mirando a mover copias de los datos del gobierno al Reino Unido para su protección.

Dado el nivel actual de tensión internacional y el daño potencial de un ciberataque importante, esta es un área que todos los países deben tomar muy en serio. Es mejor hacerlo ahora que esperar a que un país pague el precio. Para bien o para mal, el mundo nunca ha estado tan conectado.

Sobre el Autor

Bill Buchanan, Director, The Cyber Academy, Edinburgh Napier University

Este artículo se publicó originalmente el La conversación. Leer el articulo original.

Libros relacionados

at InnerSelf Market y Amazon