- By James Parker

Los altavoces inteligentes equipados con asistentes de voz digitales como Siri y Alexa son ahora la tecnología de consumo de más rápido crecimiento desde el teléfono inteligente.

¿Qué podemos hacer ante las amenazas inminentes a nuestra privacidad en línea y el robo de información personal importante? Ari Trachtenberg tiene algunas ideas.

Una nueva investigación profundiza en los comportamientos, tanto obvios como sutiles, que pueden ponerlo en riesgo de ser víctima de un delito informático relacionado con troyanos, virus y malware.

Una nueva investigación profundiza en los comportamientos, tanto obvios como sutiles, que pueden ponerlo en riesgo de ser víctima de un delito informático relacionado con troyanos, virus y malware.

Los piratas informáticos lo están observando en esta temporada de vacaciones, por lo que debe estar tan atento a su teléfono como al efectivo y las tarjetas de crédito.

Los piratas informáticos lo están observando en esta temporada de vacaciones, por lo que debe estar tan atento a su teléfono como al efectivo y las tarjetas de crédito.

Los investigadores han creado un nuevo método para mantener en privado los datos que nuestros muchos dispositivos recopilan sobre cómo los usamos.

Los investigadores han creado un nuevo método para mantener en privado los datos que nuestros muchos dispositivos recopilan sobre cómo los usamos.

A medida que aumenta la preocupación por la privacidad de las personas que usan aplicaciones móviles, una investigación reciente sugiere que la confianza y el compromiso pueden depender de las percepciones sobre cómo utiliza la aplicación los datos personales y si busca la opinión del usuario antes de brindar los servicios.

Los tratos que se han revelado entre Cambridge Analytica y Facebook tienen todas las características de un thriller de Hollywood

En un momento en que la privacidad de las redes sociales está en las noticias, una nueva investigación muestra que hay más formas de las que se creían anteriormente para revelar ciertos rasgos que podríamos estar tratando de ocultar.

En un momento en que la privacidad de las redes sociales está en las noticias, una nueva investigación muestra que hay más formas de las que se creían anteriormente para revelar ciertos rasgos que podríamos estar tratando de ocultar.

Si usted es el propietario de una tarjeta de crédito o de débito, existe la posibilidad no despreciable de que pueda estar sujeto a fraude, como millones de personas en todo el mundo.

Si usted es el propietario de una tarjeta de crédito o de débito, existe la posibilidad no despreciable de que pueda estar sujeto a fraude, como millones de personas en todo el mundo.

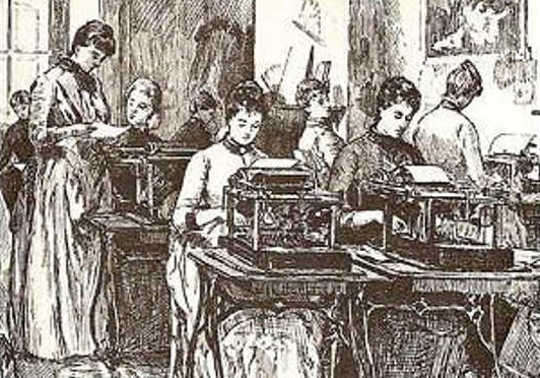

Las metáforas ficticias importan, y en la batalla por salvaguardar nuestras libertades civiles pocas metáforas importan más que 1984 de George Orwell. Aunque se publicó por primera vez hace casi 70, la prominencia duradera de esta distopía más arquetípica es innegable.

Las metáforas ficticias importan, y en la batalla por salvaguardar nuestras libertades civiles pocas metáforas importan más que 1984 de George Orwell. Aunque se publicó por primera vez hace casi 70, la prominencia duradera de esta distopía más arquetípica es innegable.

Hace poco, Harvard rescindió las ofertas de admisión para algunos estudiantes de primer año que participaron en un grupo privado de Facebook que compartía memes ofensivos.

Hace poco, Harvard rescindió las ofertas de admisión para algunos estudiantes de primer año que participaron en un grupo privado de Facebook que compartía memes ofensivos.

Herramientas de la NSA, construidas a pesar de las advertencias, utilizadas en el ciberataque global

Se informaron interrupciones en al menos los países 74, incluidos Rusia, España, Turquía y Japón, con algunos informes de infiltración de los EE. UU.

Se informaron interrupciones en al menos los países 74, incluidos Rusia, España, Turquía y Japón, con algunos informes de infiltración de los EE. UU.

Pagamos nuestra factura mensual de Internet para poder acceder a Internet. No pagamos para darle a nuestro proveedor de servicios de Internet (ISP) la oportunidad de recopilar y vender nuestros datos privados para ganar más dinero.

Pagamos nuestra factura mensual de Internet para poder acceder a Internet. No pagamos para darle a nuestro proveedor de servicios de Internet (ISP) la oportunidad de recopilar y vender nuestros datos privados para ganar más dinero.

La revolución tecnológica está llegando a la publicidad. Los chatbots están reemplazando a los humanos, los grandes datos amenazan nuestra privacidad y el blockchain lo está uniendo todo.

Un científico de la NASA que regresa a casa en Estados Unidos dijo que fue detenido en enero en un aeropuerto de Houston, donde los agentes de Aduanas y Protección Fronteriza lo presionaron para que accediera a su teléfono de trabajo y a sus contenidos potencialmente delicados.

Un científico de la NASA que regresa a casa en Estados Unidos dijo que fue detenido en enero en un aeropuerto de Houston, donde los agentes de Aduanas y Protección Fronteriza lo presionaron para que accediera a su teléfono de trabajo y a sus contenidos potencialmente delicados.

A medida que navega por Internet, los anunciantes en línea realizan un seguimiento de casi todos los sitios que visita, acumulando una gran cantidad de información sobre sus hábitos y preferencias.

A medida que navega por Internet, los anunciantes en línea realizan un seguimiento de casi todos los sitios que visita, acumulando una gran cantidad de información sobre sus hábitos y preferencias.

Cada enero, hago un ajuste digital, limpiando mi configuración de privacidad, actualizando mi software y, en general, tratando de actualizar mi seguridad.

Cada enero, hago un ajuste digital, limpiando mi configuración de privacidad, actualizando mi software y, en general, tratando de actualizar mi seguridad.

Facebook siempre ha permitido a los usuarios ver todo tipo de cosas que el sitio conoce sobre ellos, como si les gusta el fútbol, se han mudado recientemente o Melania Trump.

Facebook siempre ha permitido a los usuarios ver todo tipo de cosas que el sitio conoce sobre ellos, como si les gusta el fútbol, se han mudado recientemente o Melania Trump.

Rogue Uno: Una historia de Star Wars, que se estrena en los cines este fin de semana, muestra cómo la Alianza Rebelde roba los planos arquitectónicos de la Estrella de la Muerte para eventualmente destruirla.

Rogue Uno: Una historia de Star Wars, que se estrena en los cines este fin de semana, muestra cómo la Alianza Rebelde roba los planos arquitectónicos de la Estrella de la Muerte para eventualmente destruirla.

Kryptowire, una empresa de seguridad, identificó recientemente varios modelos de dispositivos móviles Android que tienen software permanente preinstalado, conocido como firmware, que sirve como puerta trasera para recopilar datos personales confidenciales, incluidos mensajes de texto, geolocalizaciones, listas de contactos y registros de llamadas, y los transmite a un servidor de terceros en Shanghai, China.

Kryptowire, una empresa de seguridad, identificó recientemente varios modelos de dispositivos móviles Android que tienen software permanente preinstalado, conocido como firmware, que sirve como puerta trasera para recopilar datos personales confidenciales, incluidos mensajes de texto, geolocalizaciones, listas de contactos y registros de llamadas, y los transmite a un servidor de terceros en Shanghai, China.

Cuando se trata de robo en línea, "solo está protegido por otras víctimas más fáciles", dice Hsinchun Chen, un experto en ciberseguridad.

Cuando se trata de robo en línea, "solo está protegido por otras víctimas más fáciles", dice Hsinchun Chen, un experto en ciberseguridad.

Gracias a los avances tecnológicos exponenciales en almacenamiento, transmisión y análisis de datos, el impulso de "datificar" nuestras vidas está creando un mundo ultra-transparente en el que nunca estamos libres de estar bajo vigilancia.

Gracias a los avances tecnológicos exponenciales en almacenamiento, transmisión y análisis de datos, el impulso de "datificar" nuestras vidas está creando un mundo ultra-transparente en el que nunca estamos libres de estar bajo vigilancia.

Cuando Yahoo! confirmó que había experimentado un ataque en línea masivo de hackers que robaron información personal de más de 500 millones de personas, incluidos nombres, correos electrónicos y números de teléfono, reveló una verdad inquietante sobre nuestro sistema de medios digitales.

Cuando Yahoo! confirmó que había experimentado un ataque en línea masivo de hackers que robaron información personal de más de 500 millones de personas, incluidos nombres, correos electrónicos y números de teléfono, reveló una verdad inquietante sobre nuestro sistema de medios digitales.