Paul Haskell-Dowland, autor proporcionado

Las contraseñas se han utilizado durante miles de años como un medio para identificarnos con los demás y, en tiempos más recientes, con las computadoras. Es un concepto simple: una pieza de información compartida, mantenida en secreto entre individuos y utilizada para "probar" la identidad.

Contraseñas en un contexto de TI surgió en la década de 1960 ordenador central Computadoras: computadoras grandes operadas de forma centralizada con “terminales” remotos para el acceso de los usuarios. Ahora se usan para todo, desde el PIN que ingresamos en un cajero automático, hasta iniciar sesión en nuestras computadoras y varios sitios web.

Pero, ¿por qué tenemos que "probar" nuestra identidad a los sistemas a los que accedemos? ¿Y por qué es tan difícil acertar con las contraseñas?

¿Qué hace una buena contraseña?

Hasta hace relativamente poco tiempo, una buena contraseña podía ser una palabra o frase de tan solo seis a ocho caracteres. Pero ahora tenemos pautas de longitud mínima. Esto se debe a la "entropía".

Cuando se habla de contraseñas, la entropía es la medida de previsibilidad. Las matemáticas detrás de esto no son complejas, pero examinémoslas con una medida aún más simple: el número de contraseñas posibles, a veces denominado "espacio de contraseña".

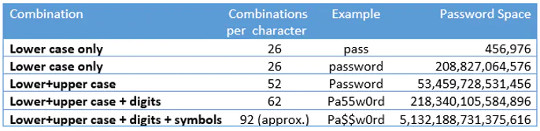

Si una contraseña de un carácter solo contiene una letra minúscula, solo hay 26 contraseñas posibles ("a" a "z"). Al incluir letras mayúsculas, aumentamos nuestro espacio de contraseña a 52 posibles contraseñas.

El espacio de la contraseña continúa expandiéndose a medida que aumenta la longitud y se agregan otros tipos de caracteres.

Hacer una contraseña más larga o más compleja aumenta en gran medida el potencial "espacio de contraseña". Más espacio para contraseñas significa una contraseña más segura.

Al observar las cifras anteriores, es fácil comprender por qué se nos anima a utilizar contraseñas largas con letras mayúsculas y minúsculas, números y símbolos. Cuanto más compleja sea la contraseña, más intentos necesarios para adivinarla.

Sin embargo, el problema de depender de la complejidad de la contraseña es que las computadoras son muy eficientes en la repetición de tareas, incluida la adivinación de contraseñas.

El año pasado, un se estableció récord para una computadora que intenta generar todas las contraseñas imaginables. Logró una velocidad superior a 100,000,000,000 de conjeturas por segundo.

Al aprovechar esta potencia informática, los ciberdelincuentes pueden piratear sistemas bombardeándolos con tantas combinaciones de contraseñas como sea posible, en un proceso llamado ataques de fuerza bruta.

Y con la tecnología basada en la nube, adivinar una contraseña de ocho caracteres se puede lograr en tan solo 12 minutos y cuesta tan solo US $ 25.

Hice algunas matemáticas.

- TechByTom (@techbytom) Febrero 14, 2019

Usando instancias de AWS p.3 para calcular el costo y asumiendo que el atacante tiene $ 25:

Su contraseña de 8 caracteres probablemente se descifrará en 12 minutos o menos.

Además, debido a que las contraseñas se utilizan casi siempre para dar acceso a datos confidenciales o sistemas importantes, esto motiva a los ciberdelincuentes a buscarlos activamente. También impulsa un lucrativo mercado en línea que vende contraseñas, algunas de las cuales vienen con direcciones de correo electrónico y / o nombres de usuario.

¡Puede comprar casi 600 millones de contraseñas en línea por solo AU $ 14!

¿Cómo se almacenan las contraseñas en los sitios web?

Las contraseñas de sitios web generalmente se almacenan de manera protegida mediante un algoritmo matemático llamado Hashing. Una contraseña con hash es irreconocible y no se puede volver a convertir en contraseña (un proceso irreversible).

Cuando intenta iniciar sesión, la contraseña que ingresa se codifica mediante el mismo proceso y se compara con la versión almacenada en el sitio. Este proceso se repite cada vez que inicia sesión.

Por ejemplo, la contraseña "Pa $$ w0rd" recibe el valor "02726d40f378e716981c4321d60ba3a325ed6a4c" cuando se calcula utilizando el algoritmo hash SHA1. Intentalo a ti mismo.

Cuando se enfrenta a un archivo lleno de contraseñas hash, se puede usar un ataque de fuerza bruta, probando cada combinación de caracteres para un rango de longitudes de contraseña. Esto se ha convertido en una práctica tan común que hay sitios web que enumeran contraseñas comunes junto con su valor hash (calculado). Simplemente puede buscar el hash para revelar la contraseña correspondiente.

El robo y venta de listas de contraseñas es ahora tan común, un sitio web dedicado - haveibeenpwned.com - está disponible para ayudar a los usuarios a comprobar si sus cuentas están "en la naturaleza". Esto ha crecido hasta incluir más de 10 mil millones de detalles de cuentas.

Si su dirección de correo electrónico aparece en este sitio, definitivamente debe cambiar la contraseña detectada, así como en cualquier otro sitio para el que use las mismas credenciales.

¿Es más complejidad la solución?

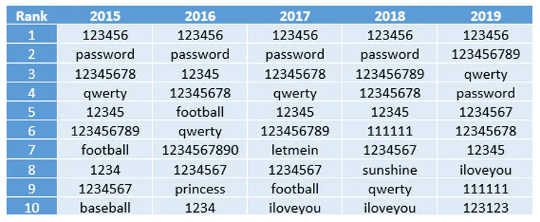

Pensaría que con tantas violaciones de contraseñas que ocurren diariamente, habríamos mejorado nuestras prácticas de selección de contraseñas. Desafortunadamente, el año pasado anual Encuesta de contraseña de SplashData ha mostrado pocos cambios durante cinco años.

La encuesta anual de contraseñas SplashData de 2019 reveló las contraseñas más comunes de 2015 a 2019.

La encuesta anual de contraseñas SplashData de 2019 reveló las contraseñas más comunes de 2015 a 2019.

A medida que aumentan las capacidades informáticas, la solución parecería ser más compleja. Pero como humanos, no somos expertos (ni estamos motivados para) recordar contraseñas muy complejas.

También hemos pasado el punto en el que usamos solo dos o tres sistemas que necesitan una contraseña. Ahora es común acceder a numerosos sitios, y cada uno requiere una contraseña (a menudo de diferente longitud y complejidad). Una encuesta reciente sugiere que hay, en promedio, 70-80 contraseñas por persona.

La buena noticia es que existen herramientas para abordar estos problemas. La mayoría de las computadoras ahora admiten el almacenamiento de contraseñas en el sistema operativo o en el navegador web, generalmente con la opción de compartir información almacenada en varios dispositivos.

Los ejemplos incluyen Apple iCloud Llavero y la capacidad de guardar contraseñas en Internet Explorer, Chrome y Firefox (aunque menos confiable).

Administradores de Contraseñas como KeePassXC puede ayudar a los usuarios a generar contraseñas largas y complejas y almacenarlas en un lugar seguro para cuando las necesiten.

Si bien esta ubicación aún debe estar protegida (generalmente con una "contraseña maestra" larga), el uso de un administrador de contraseñas le permite tener una contraseña única y compleja para cada sitio web que visite.

Esto no evitará el robo de una contraseña de un sitio web vulnerable. Pero si lo roban, no tendrá que preocuparse por cambiar la misma contraseña en todos sus otros sitios.

Por supuesto, también hay vulnerabilidades en estas soluciones, pero tal vez esa sea una historia para otro día.

Acerca de los autores

Paul Haskell-Dowland, Decano Asociado (Informática y Seguridad), Universidad Edith Cowan y Brianna O'Shea, profesora de Defensa y Hacking Ético, Universidad Edith Cowan

Este artículo se republica de La conversación bajo una licencia Creative Commons. Leer el articulo original.