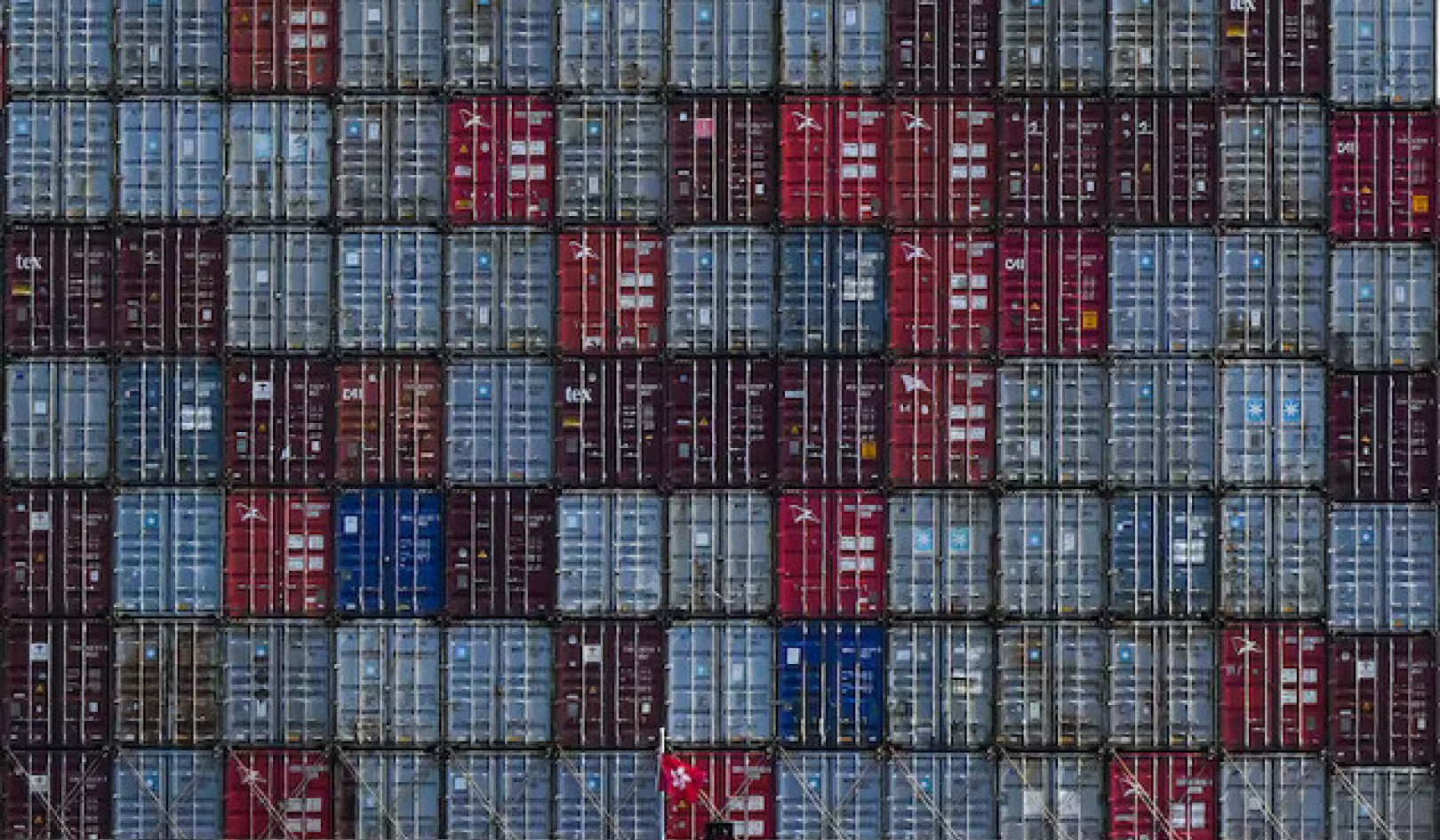

Un enlace es un mecanismo para enviar datos a su dispositivo. Unsplash / Marvin Tolentino

Todos los días, a menudo varias veces al día, se le invita a hacer clic en los enlaces que le envían marcas, políticos, amigos y desconocidos. Usted descarga aplicaciones en sus dispositivos. Tal vez usted utiliza los códigos QR.

La mayoría de estas actividades son seguras porque provienen de fuentes confiables. Pero a veces los delincuentes se hacen pasar por fuentes confiables para hacer que haga clic en un enlace (o descargue una aplicación) que contiene malware.

En su núcleo, un enlace es solo un mecanismo para que los datos se envíen a su dispositivo. El código se puede integrar en un sitio web que lo redirige a otro sitio y descarga malware a su dispositivo en ruta a su destino real.

Cuando hace clic en enlaces no verificados o descarga aplicaciones sospechosas, aumenta el riesgo de exposición al malware. Esto es lo que podría suceder si lo hace, y cómo puede minimizar su riesgo.

¿Qué es el malware?

El malware es define como código malicioso que:

tendrá un impacto adverso en la confidencialidad, integridad o disponibilidad de un sistema de información.

En el pasado, el malware describía códigos maliciosos que tomaban la forma de virus, gusanos o caballos de Troya.

Los virus se incrustaron en programas genuinos y confiaron en estos programas para propagarse. Los gusanos generalmente eran programas independientes que podían instalarse usando una red, USB o programa de correo electrónico para infectar otras computadoras.

Los caballos de Troya tomaron su nombre del regalo a los griegos durante la guerra de Troya en la Odisea de Homero. Al igual que el caballo de madera, un caballo de Troya se ve como un archivo normal hasta que una acción predeterminada hace que el código se ejecute.

La generación actual de herramientas de ataque es mucho más sofisticados, y son a menudo una mezcla de estas técnicas.

Estos llamados "ataques combinados" dependen en gran medida de la ingeniería social, la capacidad de manipular a alguien para que haga algo que normalmente no harían, y a menudo se clasifican por lo que finalmente harán a sus sistemas.

¿Qué hace el malware?

El malware de hoy viene en kits de herramientas personalizados y fáciles de usar distribuidos en la web oscura o bien por investigadores de seguridad que intentan solucionar problemas.

Con solo hacer clic en un botón, los atacantes pueden usar estos kits de herramientas para enviar correos electrónicos de suplantación de identidad y mensajes SMS de spam para implementar varios tipos de malware. Éstos son algunos de ellos.

-

Se puede utilizar una herramienta de administración remota (RAT) para acceder a la cámara, el micrófono de una computadora e instalar otros tipos de malware

-

los registradores de teclas se pueden usar para monitorear contraseñas, detalles de tarjetas de crédito y direcciones de correo electrónico

-

ransomware se utiliza para cifrar archivos privados y luego exigir el pago a cambio de la contraseña

-

Las botnets se utilizan para ataques de denegación de servicio distribuido (DDoS) y otras actividades ilegales. Los ataques DDoS pueden inundar un sitio web con tanto tráfico virtual que se apaga, al igual que una tienda llena de tantos clientes que no puede moverse.

-

crytptominers utilizará el hardware de su computadora para minar la criptomoneda, lo que ralentizará su computadora

-

los ataques de pirateo o desfiguración se usan para desfigurar un sitio o avergonzarlo por Publicando material pornográfico en tus redes sociales.

Un ejemplo de un ataque de desfiguración en la Oficina de Industria de Turismo de Utah de 2017. Wordfence

¿Cómo termina el malware en tu dispositivo?

Según la datos de reclamo de seguro de las empresas con sede en el Reino Unido, más del 66% de incidentes cibernéticos se deben a un error de los empleados. Aunque los datos solo atribuyen el 3% de estos ataques a la ingeniería social, nuestra experiencia sugiere que la mayoría de estos ataques se habrían iniciado de esta manera.

Por ejemplo, los empleados no siguen políticas de seguridad de la información y de la información dedicadas, no se les informa sobre cuánto de su huella digital se ha expuesto en línea o simplemente se aprovechan. El solo hecho de publicar lo que está cenando en las redes sociales puede abrirle el ataque de un ingeniero social bien capacitado.

Los códigos QR son igualmente riesgosos si los usuarios abren el enlace al que apuntan los códigos QR sin validar primero hacia dónde se dirigía, según lo indicado por este estudio 2012.

Incluso abriendo una imagen en un navegador web y pasar el mouse sobre él puede hacer que se instale malware. Esta es una herramienta de entrega bastante útil teniendo en cuenta el material publicitario que se ve en los sitios web populares.

También se han descubierto aplicaciones falsas en Apple y Google Play víveres. Muchos de estos intentan robar credenciales de inicio de sesión imitando a las aplicaciones bancarias bien conocidas.

A veces, alguien que quiere rastrearte coloca malware en tu dispositivo. En 2010, el Distrito Escolar de Lower Merion resolvió dos demandas presentadas contra ellos por violar la privacidad y la privacidad de los estudiantes. Grabación secreta utilizando la cámara web de las computadoras portátiles prestadas de la escuela..

¿Qué puedes hacer para evitarlo?

En el caso del Distrito Escolar de Lower Merion, los estudiantes y maestros sospecharon que estaban siendo monitoreados porque "vieron que la luz verde al lado de la cámara web en sus computadoras portátiles se encendía momentáneamente".

Si bien este es un gran indicador, muchas herramientas de hackers asegurarán que las luces de la cámara web estén apagadas para evitar sospechas. Las señales en pantalla pueden darle una falsa sensación de seguridad, especialmente si no se da cuenta de que el micrófono está siempre siendo accedido Para señales verbales u otras formas de seguimiento.

El CEO de Facebook, Mark Zuckerberg, cubre la cámara web de su computadora. Es común ver a los profesionales de seguridad de la información hacer lo mismo. iphonedigital / flickr

El conocimiento básico de los riesgos en el ciberespacio será un largo camino para mitigarlos. Esto se llama higiene cibernética.

El uso de un software de escaneo de virus y malware bueno y actualizado es crucial. Sin embargo, el consejo más importante es actualizar su dispositivo para asegurarse de que tenga las últimas actualizaciones de seguridad.

Pase el cursor sobre los enlaces en un correo electrónico para ver a dónde se dirige realmente. Evite los enlaces acortados, como bit.ly y los códigos QR, a menos que pueda verificar dónde va el enlace utilizando un expansor de URL.

¿Qué hacer si ya hiciste clic?

Si sospecha que tiene malware en su sistema, hay pasos simples que puede tomar.

Abre tu aplicación de cámara web. Si no puede acceder al dispositivo porque ya está en uso, esta es una señal reveladora de que podría estar infectado. Un uso de batería superior a lo normal o una máquina que funciona más caliente de lo habitual también son buenos indicadores de que algo no está del todo bien.

Asegúrese de tener instalado un buen software antivirus y antimalware. Empresas de estonia, como Bytes de malware y Seguru, se puede instalar en su teléfono y en su escritorio para brindar protección en tiempo real. Si está ejecutando un sitio web, asegúrese de tener una buena seguridad instalada. Wordfence Funciona bien para los blogs de WordPress.

Sin embargo, lo que es más importante, asegúrese de saber cuántos datos sobre usted ya han sido expuestos. Google usted mismo, incluida una búsqueda de imágenes de Google contra su foto de perfil, para ver qué está en línea.

Compruebe todas sus direcciones de correo electrónico en el sitio web haveibeenpwned.com para ver si sus contraseñas han sido expuestas. Luego, asegúrese de no volver a utilizar contraseñas en otros servicios. Básicamente, tratarlos como comprometidos.

La seguridad cibernética tiene aspectos técnicos, pero recuerde: cualquier ataque que no afecte a una persona u organización es solo un problema técnico. Los ciberataques son un problema humano.

Cuanto más sepa sobre su propia presencia digital, mejor preparado estará. Todos nuestros esfuerzos individuales aseguran mejor nuestras organizaciones, nuestras escuelas, nuestra familia y amigos.![]()

Acerca de los autores

Richard Matthews, profesor del Centro de Emprendimiento, Comercialización e Innovación | Candidato a Doctorado en Imagen Forense y Cyber | Concejal, Universidad de Adelaide y Kieren Ni?olas Lovell, jefe del equipo de respuesta a emergencias informáticas de TalTech, Tallinn University of Technopesado

Este artículo se republica de La conversación bajo una licencia Creative Commons. Leer el articulo original.