Gracias por su visita InnerSelf.com, dónde están 20,000+ Artículos que cambian la vida y promueven "Nuevas actitudes y nuevas posibilidades". Todos los artículos están traducidos al 30+ idiomas. Suscríbete a la revista InnerSelf, que se publica semanalmente, y a Daily Inspiration de Marie T Russell. InnerSelf Revista se publica desde 1985.

dispositivos conectados a Internet como cámaras web son la punta del iceberg cuando se trata de la Internet de los objetos. DAVID BURILLO / Flickr, CC BY-SA

dispositivos conectados a Internet como cámaras web son la punta del iceberg cuando se trata de la Internet de los objetos. DAVID BURILLO / Flickr, CC BY-SA

El rango y número de las "cosas" conectadas a Internet es realmente asombroso, incluidas las cámaras de seguridad, los hornos, los sistemas de alarma, los monitores para bebés y los automóviles. Todos están en línea, por lo que pueden ser monitoreados y controlados remotamente a través de Internet.

Internet de las Cosas (IoTLos dispositivos suelen incorporar sensores, conmutadores y capacidades de registro que recopilan y transmiten datos a través de Internet.

Algunos dispositivos pueden ser utilizados para el control, el uso de Internet para proporcionar actualizaciones de estado en tiempo real. Los dispositivos como aparatos de aire acondicionado o cerraduras de las puertas permiten interactuar y controlar de forma remota.

La mayoría de las personas tienen un conocimiento limitado de las implicaciones de seguridad y privacidad de los dispositivos IO. Fabricantes, que son los primeros en el mercado son recompensados por el desarrollo de dispositivos baratos y nuevas características con poca consideración por la seguridad o privacidad.

En el corazón de todos los dispositivos IoT está el integrado firmware. Este es el sistema operativo que proporciona los controles y funciones al dispositivo.

Nuestra investigación anterior sobre firmware del dispositivo de internet demostraron que incluso los mayores fabricantes de routers de banda ancha con frecuencia utilizan componentes de firmware inseguros y vulnerables.

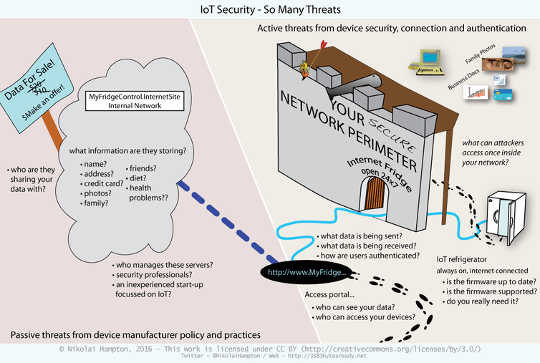

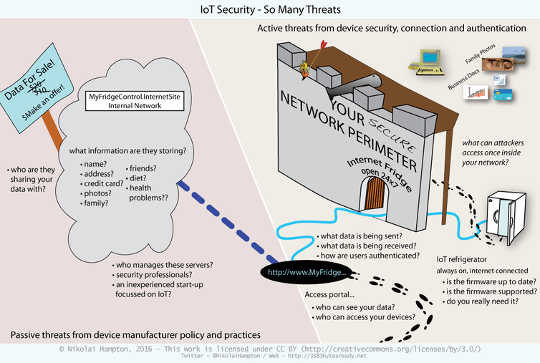

IO riesgos se ven agravados por su naturaleza altamente conectado y accesible. Así, además de que sufren de problemas similares a los routers de banda ancha, los dispositivos de la IO necesitan ser protegidos contra una gama más amplia de lector activo y pasivo amenazas.

IO amenazas activas

Los dispositivos inteligentes poco seguros son una amenaza grave para la seguridad de su red, ya sea en casa o en el trabajo. Debido a que los dispositivos IoT a menudo están conectados a su red, están ubicados donde pueden acceder y monitorear otros equipos de red.

Esta conectividad podría permitir a los atacantes utilizar un dispositivo IoT comprometido para eludir la configuración de seguridad de su red y lanzar ataques contra otros equipos de red como si fuera "desde adentro".

Muchos de los dispositivos conectados a la red emplean contraseñas por defecto y han limitado los controles de seguridad, por lo que cualquiera que pueda encontrar un dispositivo inseguro en línea puede acceder a él. Recientemente, los investigadores de seguridad, incluso lograron hackear un coche, que se basó en los números de identificación del vehículo (VIN) fácilmente accesibles (y predecibles) como su única seguridad.

Los hackers han explotado las configuraciones por defecto inseguras durante décadas. Hace diez años, cuando (IP) de las cámaras de seguridad conectadas a Internet se convirtió en común, los atacantes utilizan Google para buscar palabras clave contenidas en la interfaz de administración de la cámara.

Los hackers han explotado las configuraciones por defecto inseguras durante décadas. Hace diez años, cuando (IP) de las cámaras de seguridad conectadas a Internet se convirtió en común, los atacantes utilizan Google para buscar palabras clave contenidas en la interfaz de administración de la cámara.

Por desgracia, la seguridad del dispositivo no ha mejorado mucho en diez años. Hay motores de búsqueda que pueden permitir a la gente localizar fácilmente (y posiblemente explotar) una amplia gama de dispositivos conectados a Internet.

Muchos dispositivos de la IO ya se vean comprometidos fácilmente.

Amenazas pasivas

En contraste con las amenazas activas, pasivas amenazas emergen de los fabricantes de recopilar y almacenar datos privados del usuario. Dado que los dispositivos IO estén meramente glorificaron sensores de red, que se basan en servidores fabricante para realizar el procesamiento y análisis.

Así, los usuarios finales pueden compartir libremente todo, desde información de crédito para dar a entender datos personales. Sus dispositivos IO pueden llegar a conocer más acerca de su vida personal que usted.

Dispositivos como Fitbit incluso pueden recopilar datos para ser utilizados para evaluar reclamos de seguro.

Con los fabricantes recolectando tanta información, todos debemos entender los riesgos y amenazas a largo plazo. El almacenamiento indefinido de datos por parte de terceros es una preocupación importante. El alcance de los problemas asociados con la recopilación de datos recién está saliendo a la luz.

Concentrado de datos de usuario en servidores de red privada también presenta un objetivo atractivo para los delincuentes cibernéticos. Por comprometer acaba de dispositivos de un solo fabricante, un hacker podría obtener acceso a millones de datos de las personas en un ataque.

¿Qué se puede hacer?

Lamentablemente, estamos a merced de los fabricantes. La historia muestra que sus intereses no siempre están alineados con los nuestros. Su tarea es llevar equipos nuevos y emocionantes al mercado de la manera más económica y rápida posible.

Los dispositivos de IoT a menudo carecen de transparencia. La mayoría de los dispositivos se pueden usar solo con el software del fabricante. Sin embargo, se proporciona poca información sobre qué datos se recopilan o cómo se almacenan y se protegen.

Pero, si debe tener los últimos gadgets con características nuevas y brillantes, aquí hay algunas tareas que debe hacer primero:

-

Preguntarse si los beneficios superan a los riesgos de seguridad y privacidad.

-

Descubre quién hace el dispositivo. ¿Son bien conocidos y proporcionan un buen apoyo?

-

¿Tienen una declaración de privacidad fácil de entender? Y cómo se utilizan o proteger sus datos?

-

Siempre que sea posible, busque un dispositivo con una plataforma abierta, que no lo bloquee en un solo servicio. Ser capaz de cargar datos en un servidor de su elección le da flexibilidad.

-

Si ya ha comprado un dispositivo IO, buscar en Google "es [el nombre del dispositivo] es seguro?" Para averiguar lo que los investigadores de seguridad y los usuarios ya han experimentado.

Todos nosotros necesitamos entender la naturaleza de los datos que estamos compartiendo. Si bien los dispositivos IoT prometen beneficios, introducen riesgos con respecto a nuestra privacidad y seguridad.

Nikolai Hampton, Candidato a la Maestría en Seguridad Cibernética, Universidad Edith Cowan

dispositivos conectados a Internet como cámaras web son la punta del iceberg cuando se trata de la Internet de los objetos. DAVID BURILLO / Flickr, CC BY-SA

dispositivos conectados a Internet como cámaras web son la punta del iceberg cuando se trata de la Internet de los objetos. DAVID BURILLO / Flickr, CC BY-SA

Los hackers han explotado las configuraciones por defecto inseguras durante décadas. Hace diez años, cuando (IP) de las cámaras de seguridad conectadas a Internet se convirtió en común, los atacantes utilizan Google para buscar palabras clave contenidas en la interfaz de administración de la cámara.

Los hackers han explotado las configuraciones por defecto inseguras durante décadas. Hace diez años, cuando (IP) de las cámaras de seguridad conectadas a Internet se convirtió en común, los atacantes utilizan Google para buscar palabras clave contenidas en la interfaz de administración de la cámara.